|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

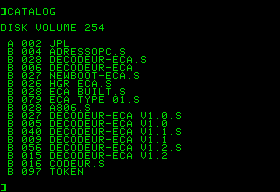

DOS 3.3 |

Source du copieur d'originaux SSI (gzipped) |

|

|

|

|

DOS 3.3 |

Source du décodeur de pseudo-opcodes

Electronic

Arts (gzipped) |

|

|

|

|

DOS 3.3 |

Source d'une RWTS 18 secteurs (gzipped) |